关于“tokenim会被破解吗”的猜想与现实Tokenim真的2025-10-03 15:01:26

引言:我们为何谈论Tokenim的安全

在数字化时代,加密技术和数字资产的安全性备受关注。Tokenim作为一种流行的加密工具,承载了许多人的信任与期待。然而,伴随着技术的发展,关于“Tokenim会被破解吗?”这一问题开始引发众多讨论。为了深入探讨这个问题,本文将从Tokenim的工作原理、潜在风险以及防范措施等多个角度进行详细分析。

Tokenim的工作原理:加密技术的基础

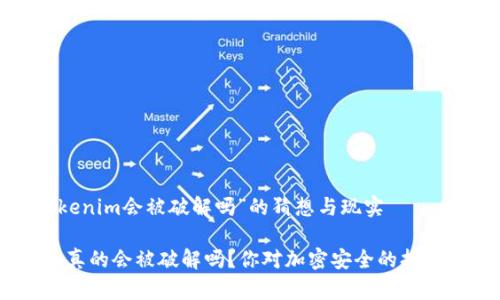

Tokenim是一种利用加密技术生成的安全令牌,通常用于身份验证和数据保护等领域。这些令牌通过算法生成,确保用户在进行交易或交流时,其数据不会被轻易破解或窃取。Tokenim的设计目的在于提高安全性,降低诈骗和身份盗用的风险。

根据现代安全标准,Tokenim通常结合多因素认证(MFA)和区块链技术,提供更高层次的保护。多因素认证要求用户提供额外的信息,而区块链技术则保证了所有交易的透明性及不可篡改性,这使得Tokenim显得更加安全。

潜在风险:Tokenim的破解可能性

尽管Tokenim的设计非常注重安全,但并不意味着它完美无缺。随着技术的进步,黑客的攻击手段也在不断升级。以下是一些可能导致Tokenim被破解的因素:

- 算法漏洞:如果生成Tokenim的算法存在漏洞,黑客可能利用这种漏洞获得访问权限。

- 钓鱼攻击:用户在输入Tokenim时,可能会成为钓鱼攻击的受害者。例如,虚假网站可以伪装成真实网站,欺骗用户输入其Tokenim。

- 社交工程:黑客可能通过操控人际关系获取用户的信任,从而诱使用户透露其Tokenim信息。

如何保护Tokenim不被破解

为了降低Tokenim被破解的风险,用户和开发者都应采取积极的防范措施。以下是一些实用建议:

- 定期更新安全协议:安全技术和算法会随时间推移而进步,定期更新相关协议能够有效防止潜在攻击。

- 采用多因素认证:采用多种验证方式可以增加安全层次,使得黑客更加难以伪装身份。

- 增强用户教育:帮助用户识别潜在的钓鱼攻击和社交工程手法,让他们了解安全知识,是保护Tokenim安全的有效方法。

Tokenim在实际应用中的安全性评估

很多企业和组织正在使用Tokenim进行身份验证和数据保护,例如金融行业、电子商务平台等。这些行业对安全性有着极高的要求,因此对Tokenim的安全性进行了全面评估。

通过对Tokenim的使用案例分析,我们可以发现,尽管在某些情况下可能会存在风险,但大多数使用Tokenim的场景都能有效抵御常见的攻击。这证明了Tokenim在实际应用中是相对安全的。

总结:Tokenim的安全前景

Tokenim作为一种保护用户身份与数据的有效工具,尽管面临一些潜在的破解风险,但通过不断完善技术、加强用户教育与安全意识,Tokenim的安全性是可以得到保障的。

在这个充满挑战的数字时代,保持警惕、加大投入、提升安全技术,将是保护Tokenim不被破解的成功关键。

常见问题解答

1. Tokenim的安全性如何评估?

评估Tokenim的安全性通常涉及多个方面。首先,要审查其加密算法的强度,确保其不易被破解。其次,分析该工具在实际应用中的表现,包括用户反馈和潜在的安全事件。此外,定期的安全审计和漏洞测试也是重要评估指标。通过这些综合手段,可以较为全面地评估Tokenim的安全性。

2. 一旦Tokenim被破解,如何恢复?

如果Tokenim被破解,恢复过程通常需要及时采取措施。首先,立即停止使用被破解的Tokenim,切断黑客的进一步进攻。其次,更新所有安全凭证,包括密码及其他验证信息。同时,联系相应的服务提供商寻求支持。最后,进行全面的系统安全审计,查找潜在的漏洞并采取相应的补救措施。

总体而言,尽管Tokenim面临着被破解的风险,但只要采取适当的安全措施和预防策略,其安全性仍然是相对可靠的。我们在享受便利的同时,也需要时刻保持警觉。